日志查看法

Linux系统拥有非常灵活和强大的日志功能,可以保存几乎所有的操作记录,一旦发生入侵系统会留存日志。我们可以通过查看日志文件发现痕迹。

比较重要的几个日志:

登录失败记录:/var/log/btmp // last

最后一次登录:/var/log/lastlog // lastlog

登录成功记录: /var/log/wtmp //last

登录日志记录:/var/log/secure

目前登录用户信息:/var/run/utmp //w、who、users

入侵者入侵后可能会删除机器的日志信息,可以查看日志信息是否还存在或者是否被清空,相关命令示例:

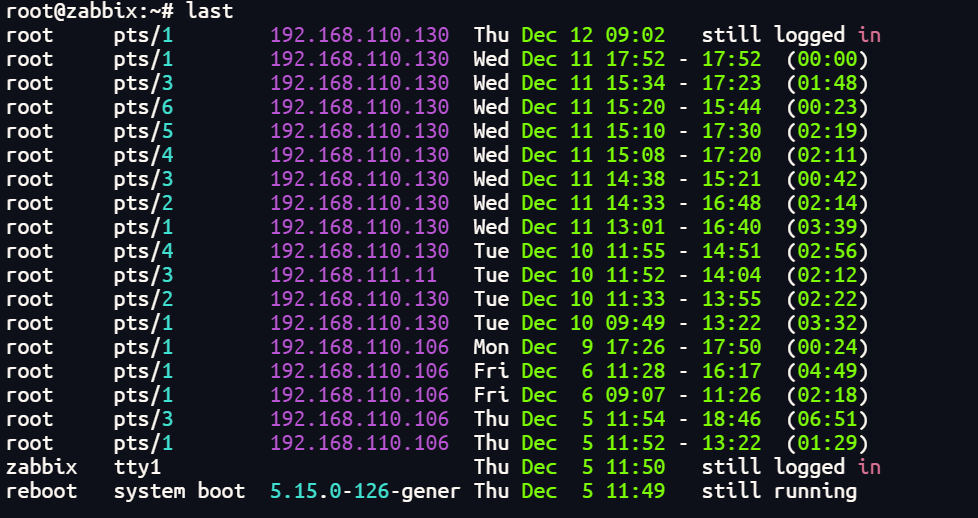

查看登录日志命令: last和lastlog

查看登录日志命令: last和lastlog

使用md5sum对比重要文件

使用md5sum对比重要文件

创建md5文件

root@zabbix:~# mkdir -p /opt/md5

root@zabbix:~# md5sum /etc/passwd

7606e3f8152ff6fc12f794fadaae7004 /etc/passwd

root@zabbix:~# md5sum /etc/passwd >/opt/md5/passwd.md5

root@zabbix:~# md5sum /etc/shadow >/opt/md5/shadow.md5检测md5是否被修改

root@zabbix:~# md5sum -c /opt/md5/passwd.md5

/etc/passwd: 成功如果被修改

root@zabbix:~# md5sum -c /opt/md5/passwd.md5

/etc/passwd: 失败

md5sum: 警告:1 个校验和不匹配这是linux系统中最简单的入侵检测方法。目前也有很多入侵检测的软件可以使用,感兴趣的可以去了解一下

重要提示

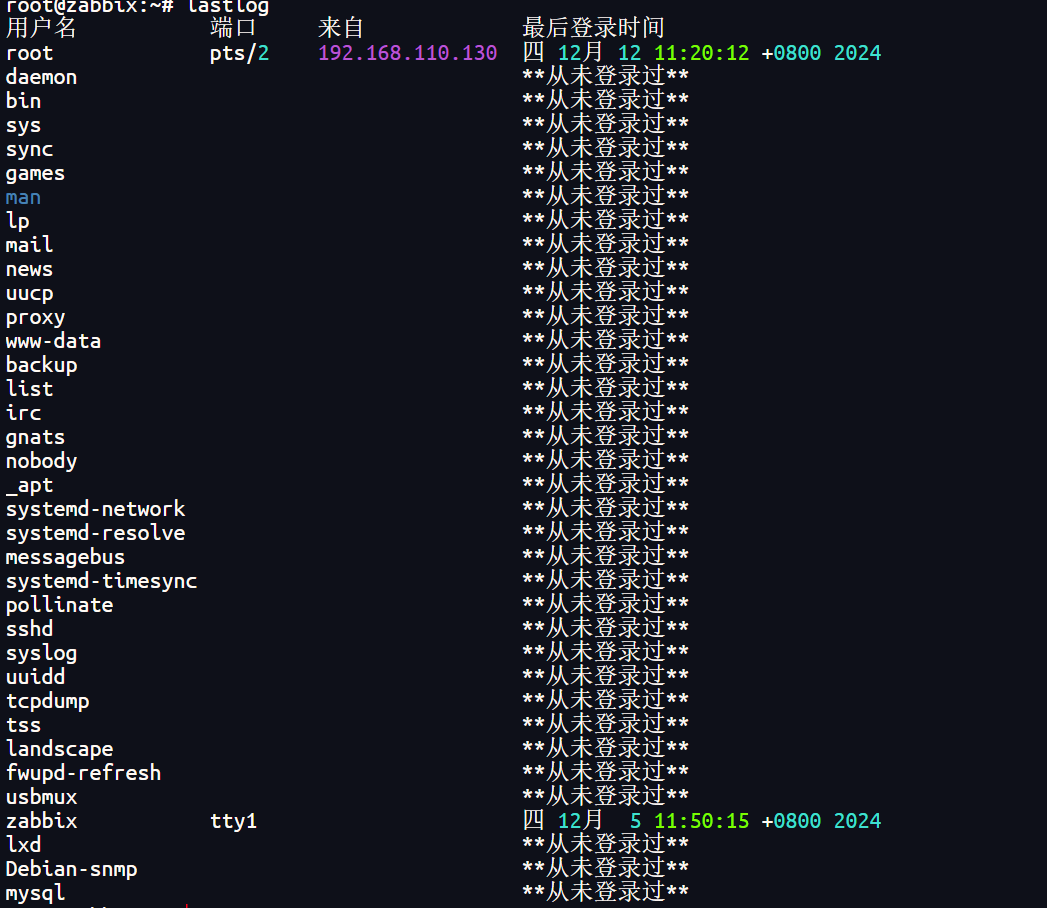

源码工具资源类要求技术能力: 源码工具对技术要求较高,不建议小白购买下载,建议具有一定思考和动手能力的用户购买。 请谨慎考虑: 小白和缺乏思考动手能力者不建议赞助。本站只收集整理资源,部分源码不一定能运行。有空会测试部分源码及修改,赞助前请谨慎! 虚拟商品购买须知: 虚拟类商品具有可复制性,一经打赏赞助,不支持退款。请谅解,谢谢合作!

© 版权声明

本站提供的资源,都来自网络,版权争议与本站无关,所有内容及软件的文章仅限用于学习和研究目的。不得将上述内容用于商业或者非法用途,否则,一切后果请用户自负,我们不保证内容的长久可用性,通过使用本站内容随之而来的风险与本站无关,您必须在下载后的24个小时之内,从您的电脑/手机中彻底删除上述内容。声明:下载本站资源即同意用户协议,本站程序只是提供给开发者学习研究。如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。如果有侵权之处请第一时间联系我们删除。邮箱:fallenstars-lei@qq.com

THE END

![x10070 正版分流]黑神话:悟空 Black Myth:Wukong v1.0.7.14712 赠修改器 附各种功能、各种CT表、各种存档、武器包、人物、装备替换等71+MOD合集!-飞星(官中)-旭达资源网](https://www.xusdd.com/wp-content/uploads/2024/08/down-148-300x225.jpg)

![x10070 正版分流]黑神话:悟空 Black Myth:Wukong v1.0.7.14712 赠修改器 附各种功能、各种CT表、各种存档、武器包、人物、装备替换等71+MOD合集!-飞星(官中)-旭达资源网](https://www.xusdd.com/wp-content/uploads/2024/08/down-148-1024x768.jpg)

请登录后查看评论内容